Obszar / Wymaganie UWAGI firma 1 UWAGI firma 2 UWAGI firma 3 Bezwzględne / Opcjonalne Wymagania techniczne Bezwzględne System

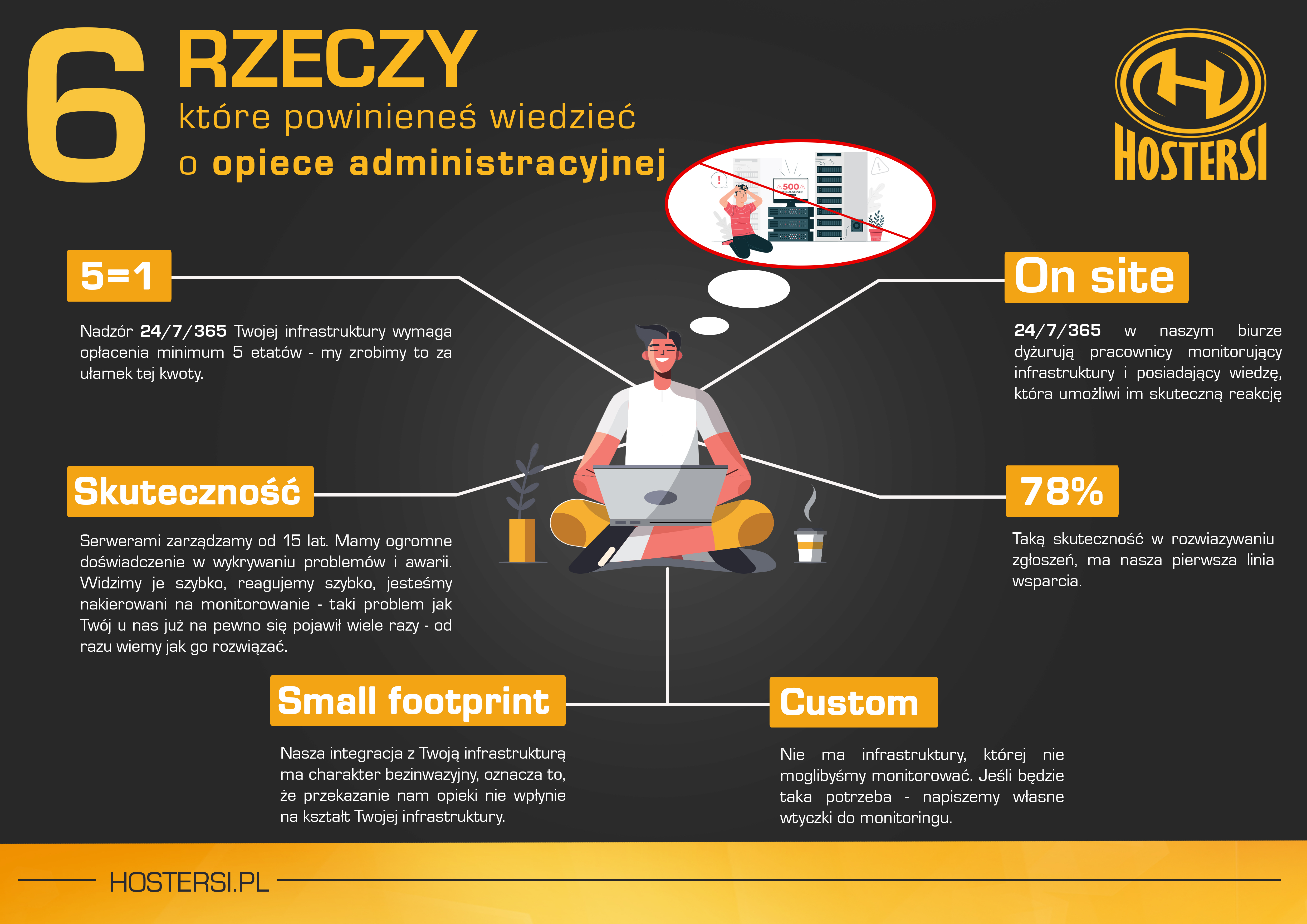

Zmniejszanie kosztów przechowywania logów, za pomocą automatyzacji ustawienia retencji w Amazon CloudWatch - Hostersi

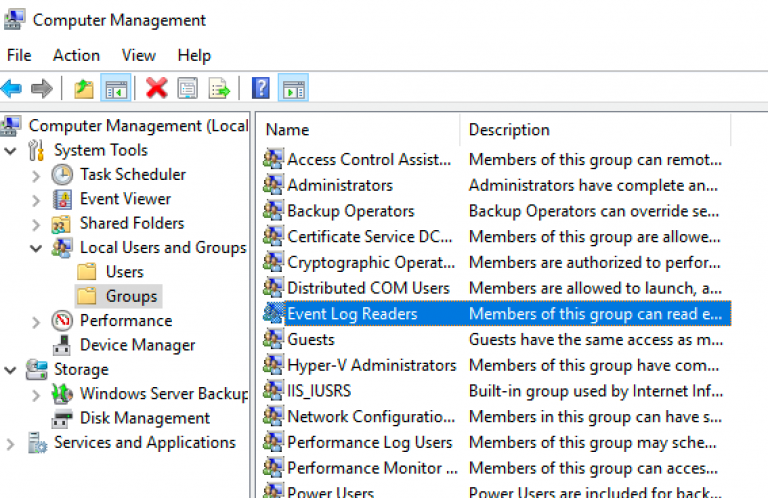

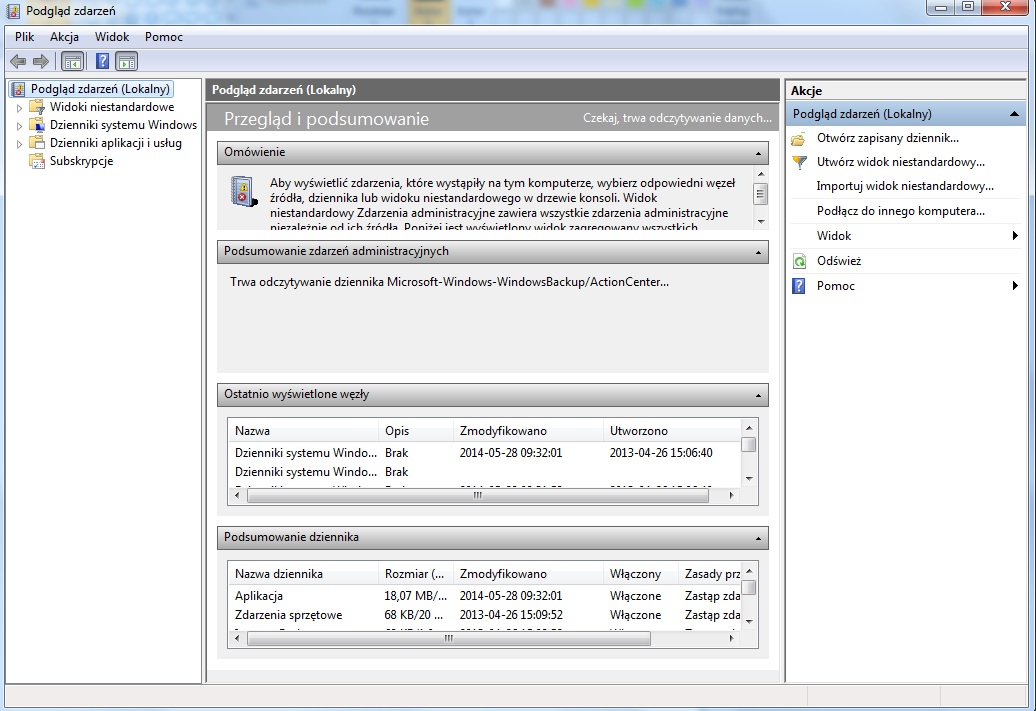

Czytanie logów systemowych w Windows. Jak zobaczyć logi systemowe. | Portal komputerowy PCFAQ - porady komputerowe i rozrywka.

Czytanie logów systemowych w Windows. Jak zobaczyć logi systemowe. | Portal komputerowy PCFAQ - porady komputerowe i rozrywka.

Analiza logów: potencjał do wykorzystania - Computerworld - Wiadomości IT, biznes IT, praca w IT, konferencje

Kurs Red Hat Certified System Administrator (RHCSA 7) – Systemy plików (Ext2, Ext3, Ext4, Xfs, BtrFS) cz.11 - beitadmin.pl - Droga Administratora IT